Windows Server 2022とSQL Server 2019組み合わせで、リンクサーバの設定をして、リンクサーバのテーブルにアクセスしたところ、下記のメッセージが表示された。

分散トランザクションを開始できなかったので、この操作を実行できませんでした。

これの対処して、下記の手順で設定変更を行う。

1.Windowsキーを押して、「コンポーネント サービス」(途中に半角スペースあり)と入力して、コンポーネント サービスを起動する

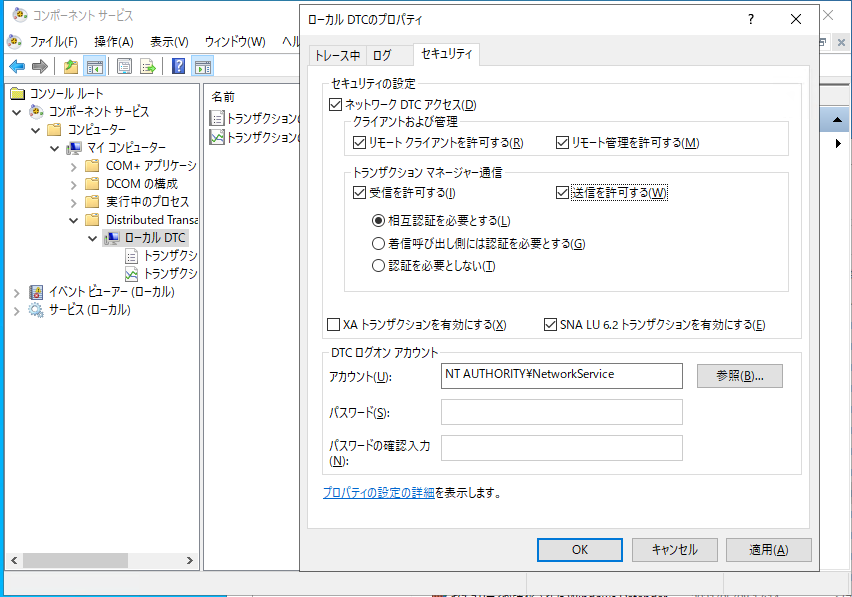

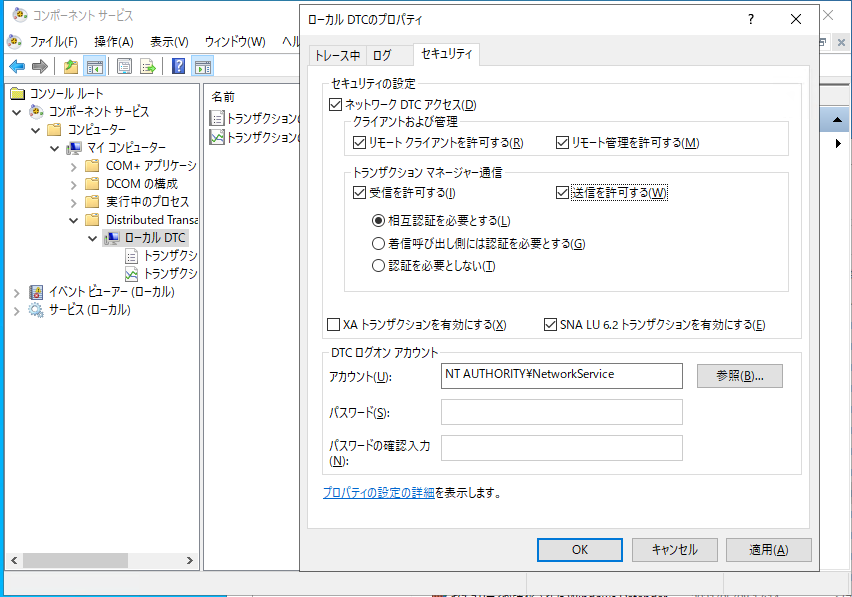

2.「コンソール ルート」→「コンポーネント サービス」→「コンピューター」→「マイ コンピューター」→「Distributed Transaction Coordinator」→「ローカル DTC」の順に選択する

3.「ローカル DTC」を右クリックし、プロパティを開く

4.プロパティの「セキュリティ」タブを選択する

5.下記の5つにチェックを入れて、適用をクリックする。

* ネットワーク DTC アクセス

* リモートクライアントを許可する

* リモート管理を許可する

* 受信を許可する

* 送信を許可する

6.MSDTCサービスの停止と再開の警告がでるので、「はい」をクリックする。成功すると、MSDTCサービスを再開した旨のポップアップがでる。

7.SQL Serverのサービスを再起動する(もしくはOSを再起動する)

これを、リンクサーバで設定する相互のサーバで行う。

参考)