今日のランチは時間がなかったので、アカサカサカスの海南鶏飯のシンガポールチキンライスにした。赤坂は人が少なくて、ランチ時でも人が少なめだった。(人は少ないのに、ラーメン屋は並んでいるという不思議はある)

海南鶏飯で、ランチのときはライスのおかわりが1回できるのは知っていたけれど、ソースもおかわりできることを今日知った。ケチケチせず、たっぷりとソースをからめて食べられる幸せ。おいしかった。

今日のランチは時間がなかったので、アカサカサカスの海南鶏飯のシンガポールチキンライスにした。赤坂は人が少なくて、ランチ時でも人が少なめだった。(人は少ないのに、ラーメン屋は並んでいるという不思議はある)

海南鶏飯で、ランチのときはライスのおかわりが1回できるのは知っていたけれど、ソースもおかわりできることを今日知った。ケチケチせず、たっぷりとソースをからめて食べられる幸せ。おいしかった。

真間川の桜の木のところで、緑色の鳥がいたので、ウグイスかと思い、ズームで写真をとって確認したところ、メジロだった。写真だと目のところが、くっきりと白い。確認は大事。鶯はまだだろうか。

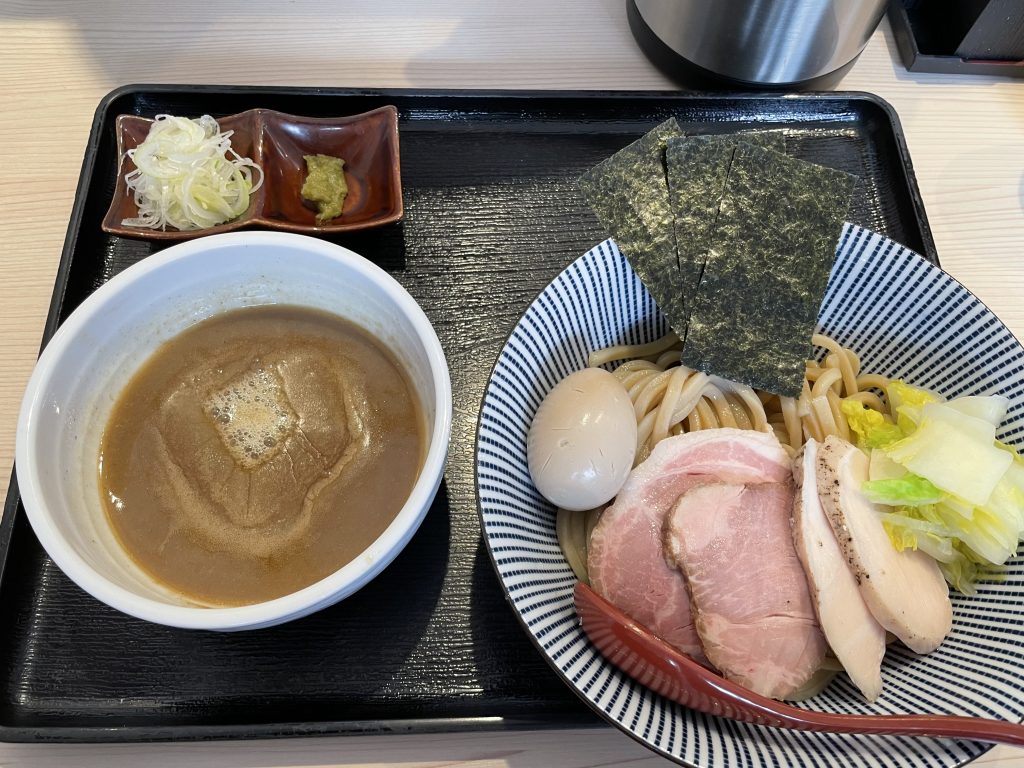

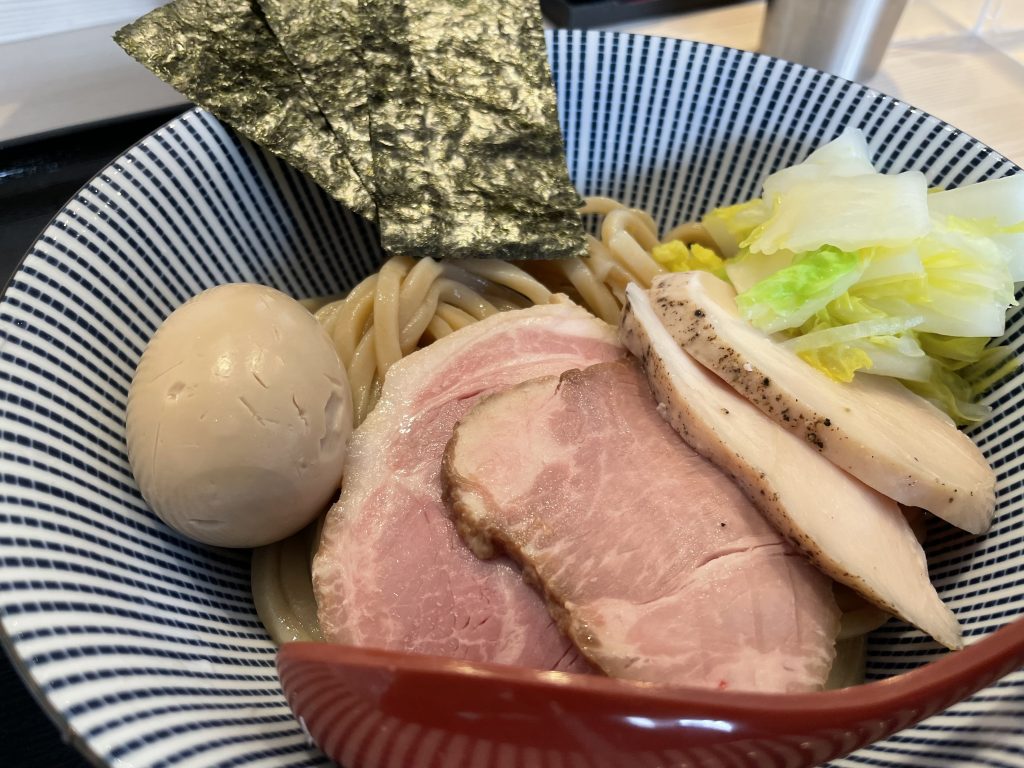

京成八幡駅の側にあるつけ麺の店、「長男、もんたいちお」に行ってみた。いつも人が並んでいるので、なかなか入るタイミングがなかったのだが、昼時に列がなかったので入ってみた。

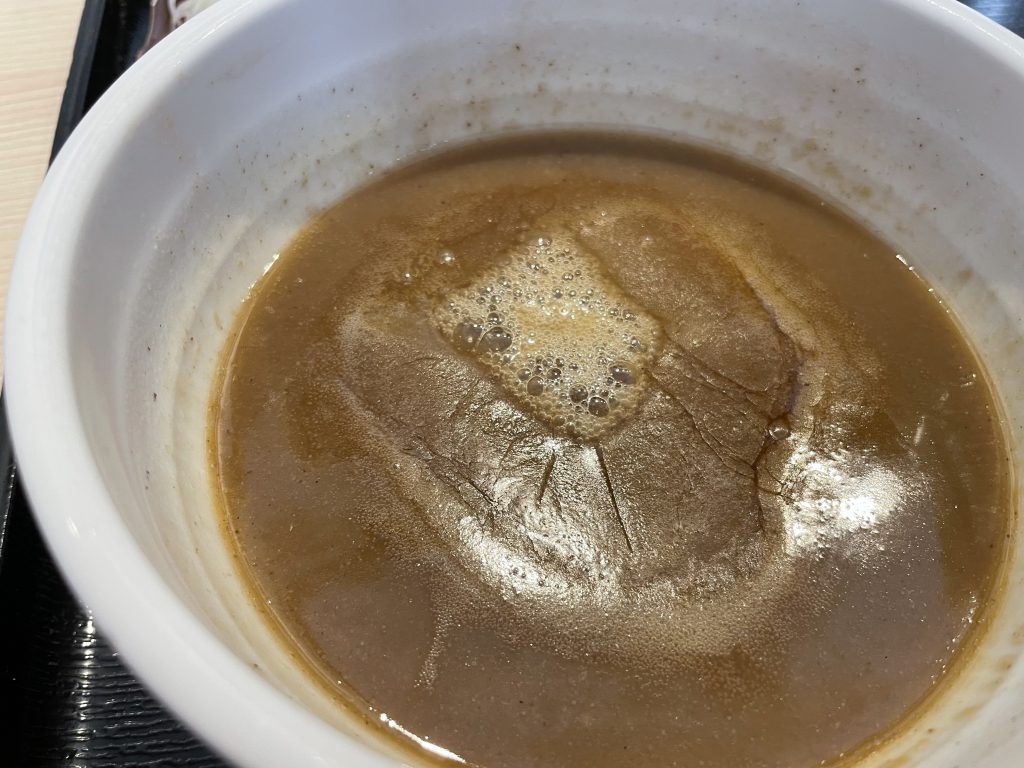

注文したのは、特製つけ麺。ちょっと具が豪華になっている。麺は、極太麺で、ラーメンの麺というよりも、極太うどんな感じで、かみごたえはかなりある。讃岐うどんよりもコシがつよい。麺は冷たい。スープは、めちゃくちゃドロっとした暖かいスープだ。ドロっとしているので、麺一本でもスープが絡む。かなり濃厚なスープで油分も多め。おいしいつけ麺だった。並んで食べるのもわかる気がする。濃厚すぎるので、食べた後、胃が重くなった。あっさり系が好きな身としては、美味しいのだけど、ちょっとつらい。

それから、麺がとても太いので、茹で時間が長い。注文してから出てくるまでが長いので、客の回転は悪いから、どうしても並んでしまうのだろう。

Google Workspaceのブログに、Google Currentsが廃止されると記載された。

The future of Currents and the next generation of collaboration in Spaces

https://workspaceupdates.googleblog.com/2022/02/currents-spaces-migration.html

Google Currentsのコンテンツは、Spaces(Google chatの旧チャットルーム)に統合されていくとのこと。ビジネス向けのGoogle+の系譜も、これでおしまい、ということか。

Spacesにアップグレードされると、利用の少ない機能はなくなるようだ。Google+やCurrentsのときのような緩いコミュニケーションや通知に使えるようなオプションがSpacesについてくれるといいのだけど。あとは、3カラムになって、スレッドが分かりやすくなってくれると、なおうれしいのだけど。

Google CurrentsからSpacesへの移行オプションはこれからアナウンスされるようなので、これまた対応が大変なのかもしれない。

積雪の予報通りに、雪が積もった。前回ほどはひどくはなくてよかった。

数年ぶりに、Emotet(エモテット)の攻撃が活発になっているとのこと。大手企業で、Emotetの被害が広がっている。IPAでも注意喚起を行っている。

クラシエ、マルウェア「Emotet」に感染 ライオンや積水ハウスに続きhttps://www.itmedia.co.jp/news/articles/2202/10/news113.html

「Emotet(エモテット)」と呼ばれるウイルスへの感染を狙うメールについてhttps://www.ipa.go.jp/security/announce/20191202.html

インフルエンザのように数年に1回 Emotetが流行する。迷惑なので、この手の攻撃の流行はいらないのだが。わかりにくく、巧妙化しているので、Emotetに気をつけなくては。

雪が降る前に、マクドナルドへ買いにいってきた。限定バーガーのグリルチキンバーガー ソルト&レモン。

丸いバーガーではなくて、四角いバーガーだった。ソルト&レモンのソースがきいていて、美味しかった。チキンもしっかりとしているので、とても美味しい。マクドナルドのバーガーとしては、かなり美味しかった。ボリュームもあるし、このバーガーは気に入った。セットにしても、そこそこ高いのだけど。

真間川をボラの幼魚が大量に俎上していた。前にみた群れの2倍から3倍くらいの数になっていて、かなりの大群だ。

この場所の下流の場所には鵜と鷺などの集団がいた。500mちょっとしか離れていないのだが。こちらにくれば食べ放題なわけだが、ここには捕食するような鳥はいない。ライギョはいるはずだが、こんなにたくさんはいらないだろう。面白いものだ。

今年(2022年)の情報セキュリティの10大脅威がIPAから発表された。

https://www.ipa.go.jp/security/vuln/10threats2022.html

個人の情報セキュリティの脅威は、あまり昨年とかわらない。COVID‐19の影響でネットショッピングやキャッシュレス決裁が増えている状況が継続されているので、順位の変動はあるが、昨年と同じ脅威が継続している。

個人ではなく、企業などの組織を対象にしたところをみると、昨年と同じく、リモートワーク(テレワーク)環境を狙った脅威が上位にいる。今年は、これらに加えて、「修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃)」が増え、「脆弱性対策情報の公開に伴う悪用増加」の順位が上がっている。昨年後半のLog4Jの脆弱性が与えたインパクトが大きかったのだろう。

いろいろと考えなければならないのは、「脆弱性対策情報の公開に伴う悪用増加」と「修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃)」が注目されることによって、対策を求められるケースだ。何ができるかというと、常日頃からセキュリティパッチを継続的に当て続けること、緊急でセキュリティパッチが出たときにパッチを当てられる体制(テストも含めて)を整えていることだ。対策としては、当たり前とはいえ、日本の組織は、これが一番難しいかもしれない。メンテナンス時間を定期的に設定して、パッチを当て、最新に保つというのは、コストがかかるから理解されないから。パッチを当てるときのトラブルも考えると、作業者のスキルレベルが高くないといけないわけで、そういう人を抱え続ける必要もある(そうすると部門コストが上がる)。

それから、ゼロデイ攻撃の対策としては、ログ監視や振る舞い検知が対策としては考えられる。ログの蓄積・分析は大容量の保存スペースが必要になり、分析ツールはログの量でコストが変わってくるので、コストが高い。クラウドサービスならば、というと、結局保存するログの量が増えるとその分コストがかかる。ログがあったとしても、分析できるだけのツールとツールを使うためのスキルが必要であり、難しい。アウトソースを行うという考え方もあるけれど、これまたコストがかかる。そもそもアウトソース先が機能してくれるかも業者によっては怪しい。それに最後は、普段の行動なのかどうかの見極めが必要になってくるので、業務パターン(の通信パターン?)に精通している必要がある。

対策を迫られると、「修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃)」と「脆弱性対策情報の公開に伴う悪用増加」への対応の解はあるが、実際に行うのは難しい。公開された脆弱性への対応は、対応できる人がいるかどうかと、常日頃からセキュリティに対する対策をしているかが一番のまっとうな対応だろう。ゼロデイは対応にコストをかけるかどうかだろう。