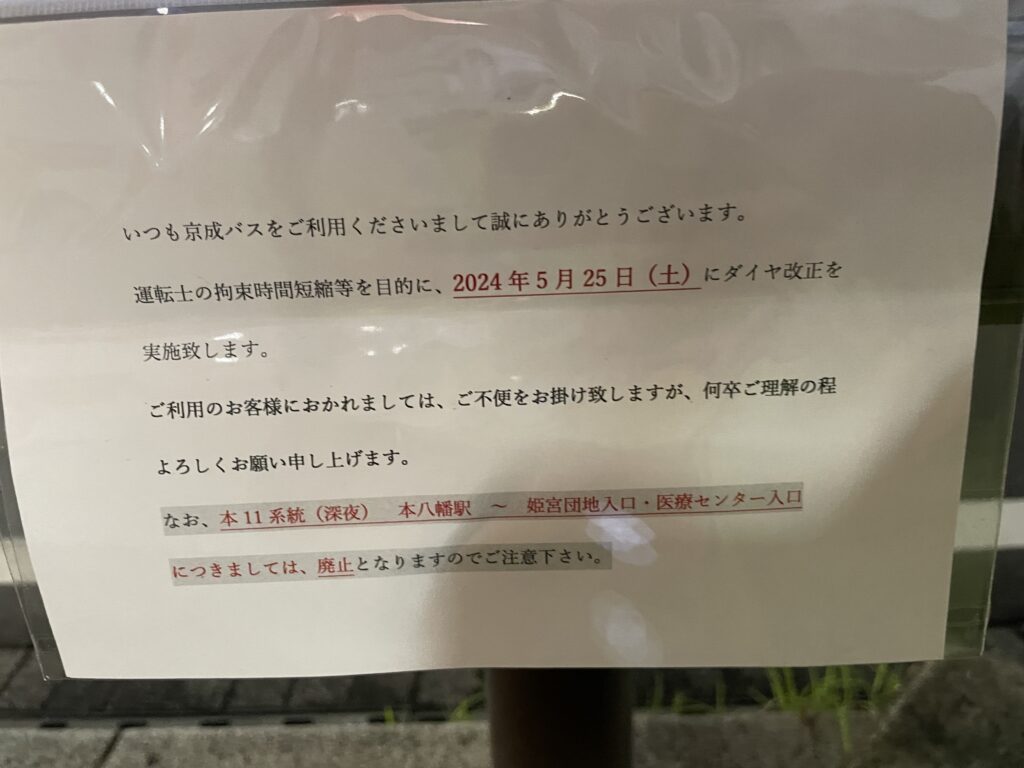

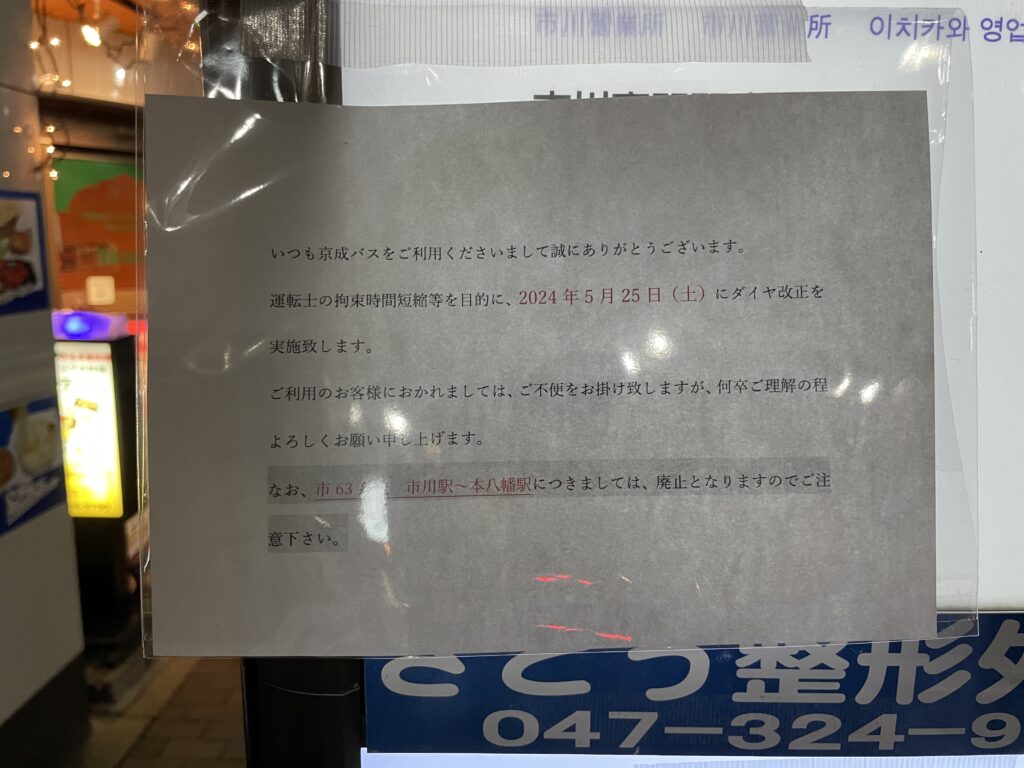

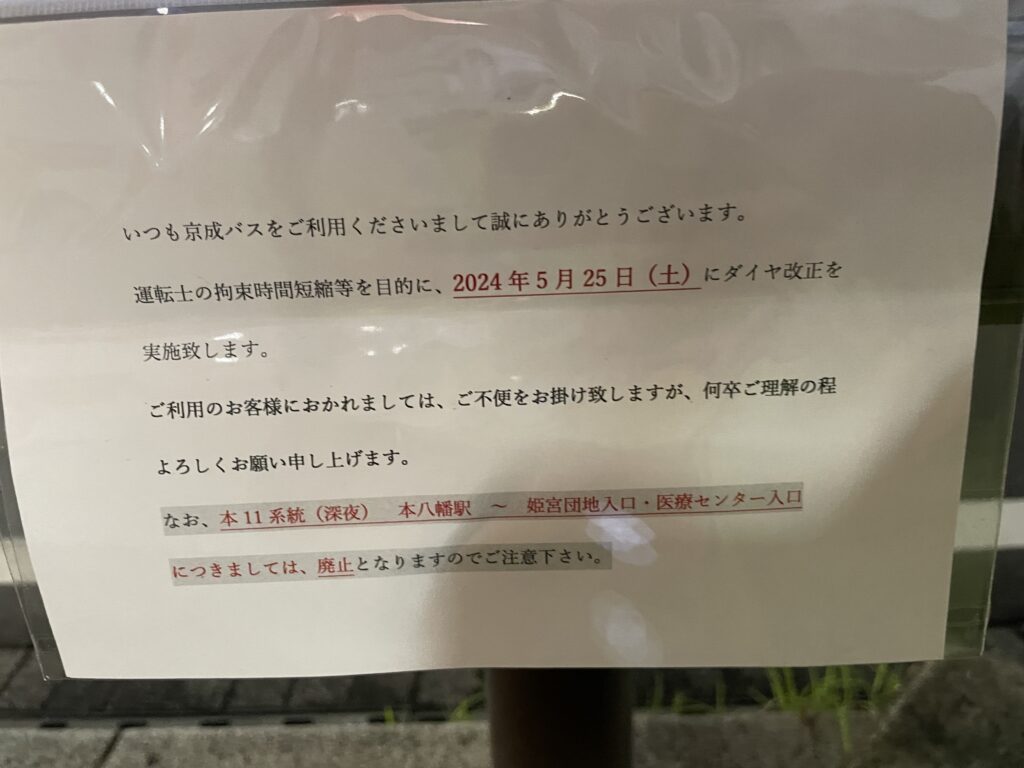

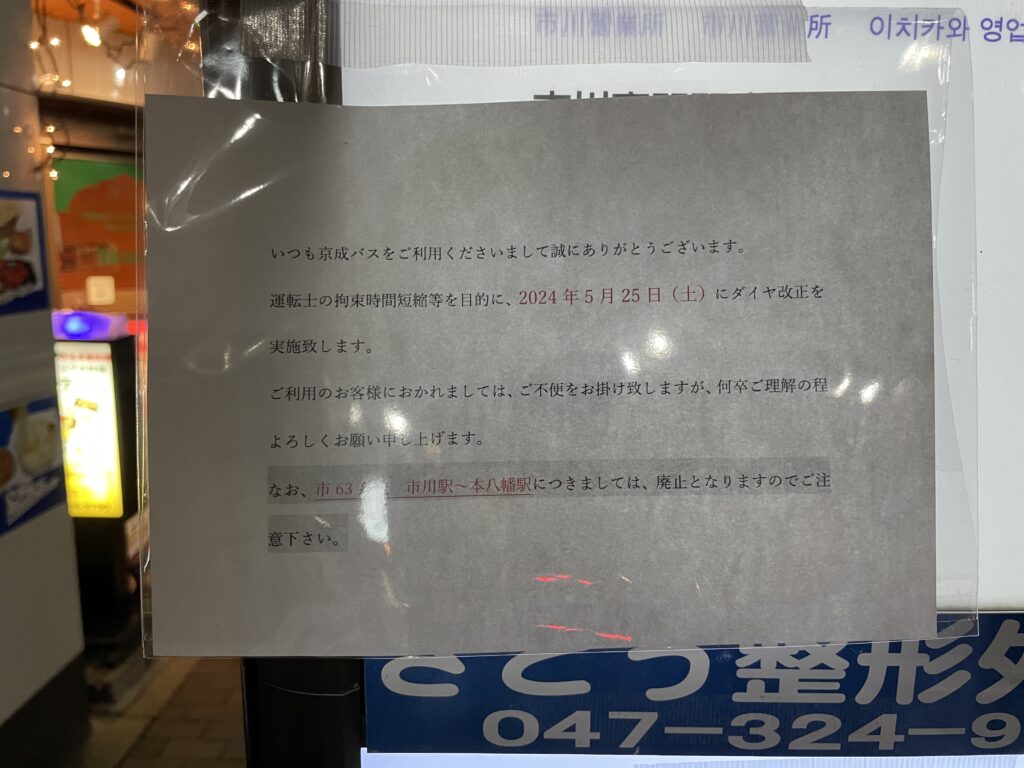

本八幡発の本11系統の深夜バスが廃止、市川病院経由の本八幡ー市川の経路が廃止。運転手がいないから仕方ないのだろうけれど、不便になるなぁ。

本八幡発の本11系統の深夜バスが廃止、市川病院経由の本八幡ー市川の経路が廃止。運転手がいないから仕方ないのだろうけれど、不便になるなぁ。

今日のランチは、グリフィンズガーデンの煮込みハンバーグ。柔らかいハンバーグが美味しかった。昔ながらっぽいバターライスに刻みピクルスも懐かしい感じでいい。これにサラダとコーヒーがついて1000円なのでコスパ抜群。

お財布にも優しくて、美味しかった。

Google Cloudが起こしたミスで、クラウド環境がふっとんだ、というニュースがあった。本来消すはずのない企業アカウントを消してしまい、Google Cloudの構成が吹っ飛び、冗長化されていた設定も吹っ飛んだ、という。アカウントを消されたら、何もできない、復旧もできない、というわけだ。

Google Cloud、豪年金基金のアカウントを誤削除 予備も誤削除 他社でのバックアップでなんとか復旧 – ITmedia NEWS

https://www.itmedia.co.jp/news/articles/2405/13/news090.html

(復旧できたようなのでよかった、と思う。教訓にもしやすい。)

クラウド環境のハードウェア的な問題であれば、冗長構成は役に立つし、バックアップも機能する。でも、メインのアカウントが、なんらかの理由で消えたり、垢バンされたりすると、それらは使えない、という事例ができた。これに対応しようとすると、まったく別のクラウド環境にバックアップを持つ、構成が消されたりクラッシュしてもいいように再構築できる資料を用意するしかない。アナログだけれど、それが一番確実かもしれない。構築が自動化されているのであれば、構成レシピは別のところに保存しておく、というのも有効だろう。

いい教訓がうまれた、と思う。

体に優しいものが食べたくて、うの庵へ行ってきた。うの庵御膳の鍋でゆったりした。病み上がりには、よかった。

それから、うの庵も値上げされていて、1,200円になっていた。1,000円じゃランチを食べられない。

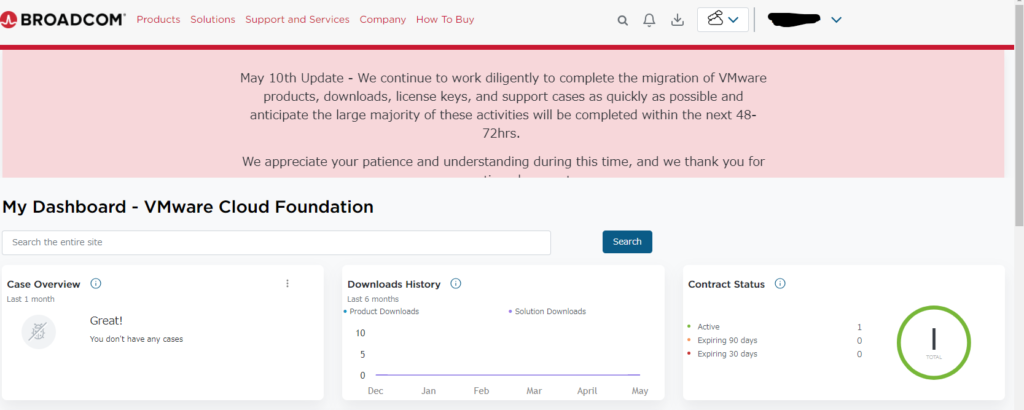

今月の1日(5月1日)から始まったVMwareアカウントからBroadcomアカウントへの移行は、やっと終わったみたいである。

まだ、移行中のメッセージは表示されているが、保有ライセンスは表示される。ライセンスのバージョンアップグレードは、怖くて試していないがメニューはある。ソフトのダウンロードはできた。概ね、ライセンスの移行は終わったようだ。

久しぶりに吉野家の牛丼を食べた。いつでも食べることができるから、と、なかなか行かない。牛丼並盛りと生卵。まだ、お手頃な価格帯(それでも昔に比べると高くなったけれど)。

読了した。デジタル社会と向き合っていくためには、「倫理(=エシックス)」の考え方が重要だという話。社会実装やビジネスを考える上で「倫理(エシックス)」的でないと、受け入れられないし、発展も難しい。これはある意味、アート思考とも近くて、法で規制されていないからOKではなくて、倫理的にヒトに受け入れられるだろうか、ってこと。

それから、本書の中では、カタカナ言葉のデジタルエシックスやエシックスばかりが使われている。日本語の情報倫理とも、なんとなく、ニュアンスが違ってくるので、やっぱりカタカナ言葉の方が最終的にはしっくりくる。でも、なんか常用する言葉ではないので、わかりにくい。でも、倫理だともっと堅いというかなんというか。やっぱり、デジタルエシックスなんだろう。

海外事例のところで紹介されているデジタルエシックスを考えるフレームも参考になるのでいい。それをどう使って、どのようなサービスや考え方に落ち着いたのかなども。

完全な余談だけれど、某国の企業を信用できないのは、エシックス的ではないという直感があるから、だろう。ついでにイーロン・マ○クも、同じ理由で、個人的にはダメだ(変革とかやってきた業績は素直に認められるのだけど、根源的には信じられない。)。あとはソフトバンクも同じ部類だ。

ビールは飲めないけれど、本当に「今日を生きたら全員優勝」だね。うん。

今日のランチは、瑞華楼で酢豚定食を食べてきた。肉も多くて、ケチャップ風味のタレもいい。満足。